¿De modo que quieres saber cómo hackear un celular sin que se enteren? Esta guía repasará las distintas formas que existen para hackear el celular de alguien en el 2023 – usando métodos que realmente funcionan. Vamos a comenzar con las formas más sencillas y luego vamos a repasar algunos otros métodos de hackeo que quizás no conozcas.

Primero debemos dejar en claro qué quiere decir en realidad hackear un celular. De acuerdo con la mayoría de las definiciones de los diccionarios – Hackear significa “obtener el acceso no autorizado a los datos de un sistema o computadora”

En el caso de los teléfonos celulares – el teléfono en sí mismo es el sistema o computadora.

Por otro lado, no estamos muy cómodos con el término “hackear” porque tiene algunas connotaciones ilegales. Si eres un seguidor de este sitio web, deberías saber que frecuentemente exploramos en profundidad las aplicaciones de software para espiar celulares– revisando las aplicaciones más populares, explicando como se utilizan… y testeándolas constantemente.

Si consigues hackear el celular de alguien, básicamente podrás acceder a todo lo que hay en él – esta es la entrada para hackear las cuentas de redes sociales, passwords, aplicaciones de mensajería y más.

Ya sea que le digamos hackear, espiar o monitorear el celular de alguien – todos estos términos básicamente significan lo mismo – obtener acceso a los datos – Entonces; ¿cómo lo hacemos?

El método fácil para hackear el celular de alguien

Para espiar el celular de alguien más, no es necesario ser un genio ni tampoco contar con grandes conocimientos sobre temas relacionados con la tecnología. La forma más sencilla de hacerlo es por medio de las aplicaciones espías celulares que están disponibles para descargar en el Play Store de Google o en Apple Store.

Sin embargo para conseguir versiones más estables deberás invertir un poco, aunque los precios son accesibles y los términos y condiciones también son bastante amigables.

Estas son algunas de las aplicaciones espías más recomendadas en 2023:

mSpy – Es la aplicación espía que tiene las mejores valoraciones respecto a todas las funciones necesarias para espiar un celular, y es fácil de usar – lee nuestra página con el análisis principal sobre mSpy, para saber todo lo necesario.

Prueba mSpy

Prueba mSpy usando el DEMO gratuito: Has clic aquí para más información.

FlexiSPY – Es otra aplicación muy confiable – incluye una función para grabar las llamadas de algunos dispositivos. Revisa nuestra página principal con el análisis completo sobre FlexiSPY para una mirada más detallada sobre esta aplicación y para saber cómo usarla para hackear un celular en la actualidad, sin la necesidad de tener conocimientos técnicos.

Estás aplicaciones son bastante fáciles de usar, los análisis te mostrarán cuan increíbles son y además te permitirán ver cuáles son las funciones podrás disfrutar mientras las utilizas. En general son aplicaciones indetectables, a no ser que el dueño del teléfono que intentas espiar tenga algunos conocimientos sobre seguridad en telefonía celular.

Prueba FlexiSPY

Prueba FlexiSPY usando el DEMO gratuito: Has clic aquí para más información.

Utilizando Aplicaciones Espías para Hackear Celular

Cuando comiences a utilizar las aplicaciones espías, deberás al menos conocer dos de los métodos más utilizados. Estos son, por un lado la versión completa de la aplicación de software espía y por otro lado la versión del software sin jailbreak.

La Versión Completa de los Programas de Hackeo

A diferencia de la versión sin Jailbreak, deberás tener acceso al teléfono que quieres hackear, durante algunos minutos, para poder instalar la aplicación. Luego de haber hecho la instalación de manera exitosa, esta comenzará a reunir datos e información del teléfono y los subirá a una base de datos online. A partir de entonces los datos estarán disponibles para que accedas a ellos, sin importar en qué lugar del mundo te encuentres.

Esta versión aplica para teléfonos Android y iPhone y puede ser usada en ambos sistemas operativos. Luego de que la aplicación haya sido instalada, ya no será necesario que tengas ningún otro tipo de contacto físico con el teléfono, a no ser que el dueño del teléfono hubiera descubierto la aplicación de alguna manera y debas reinstalarla o instalar una diferente que no pueda ser hallada.

Versión Sin Jailbreak

Esta versión solamente se puede utilizar en productos de Apple, como iPhones o iPads. No es necesario instalar ninguna aplicación en el teléfono que quieres hackear. Aquí es donde el nombre ´Versión Sin Jailbreak´ sale a la luz, y significa que no necesitas el acceso físico para poder hackear el celular.

En este caso, el hacker monitorea el backup de iCloud que realiza el propio teléfono, y solo se accede a nueva información cuando este backup es actualizado: No es un hackeo en tiempo real. Sin embargo, aunque es bastante confiable, no cuenta con la mayoría de las funciones que sí encontraremos en la versión completa de los programas de hackeo

Mspy fue el primero que lanzó una versión Sin Jailbreak – permitiendo que cualquiera pueda fácilmente espiar un iPhone!

Que es lo que puedes monitorear

Las personas siempre se sorprenden con lo potentes que pueden ser las aplicaciones espías. Los distintos programas de hackeo ofrecen diferentes funciones avanzadas – revisa nuestros análisis principales para obtener todos los detalles sobre cada una de estas funciones.

Las versiones estándar de la mayoría de las aplicaciones te permitirán:

Ver registros detallados de llamadas, leer mensajes de texto, seguir los datos de posicionamiento del GPS (donde está actualmente el teléfono o en donde estuvo recientemente), historial del navegador, emails, videos y fotos alojados en el teléfono, el listado de las aplicaciones instaladas… y la lista sigue.

Diferentes Funciones Avanzadas de Espionaje

Por ejemplo, si usas FlexiSPY – esta aplicación cuenta con una función para grabar las llamadas que te permitirá escuchar llamadas de voz reales, realizadas o recibidas por el teléfono hackeado. Y esta grabadora de llamadas también funciona con las llamadas efectuadas por medio de las aplicaciones populares de mensajería, como WhatsAPP y Skype

¿Hackear el Micrófono de un Teléfono Celular?

Puedes usar FlexiSPY para controlar el micrófono del teléfono celular – y grabar los entornos. A esta función la llaman grabación de ambiente y permite que el teléfono pueda operar como un micrófono oculto. ¡Increíblemente potente!

¿Puedes hackear la cámara del Teléfono Celular?

Suena increíble… pero sí puedes hackear las fotos del teléfono de alguien. FlexiSPY posee esta función avanzada que te permite controlar remotamente la cámara del teléfono, para tomar fotos sin que el usuario lo sepa. Solo piensa por un instante cuan invasivo puede resultar esto. ¡Como usuarios sabemos que no estaríamos para nada contentos si alguien pudiera hackear la cámara de nuestros teléfonos!

¿Se pueden hackear las aplicaciones de Mensajes?

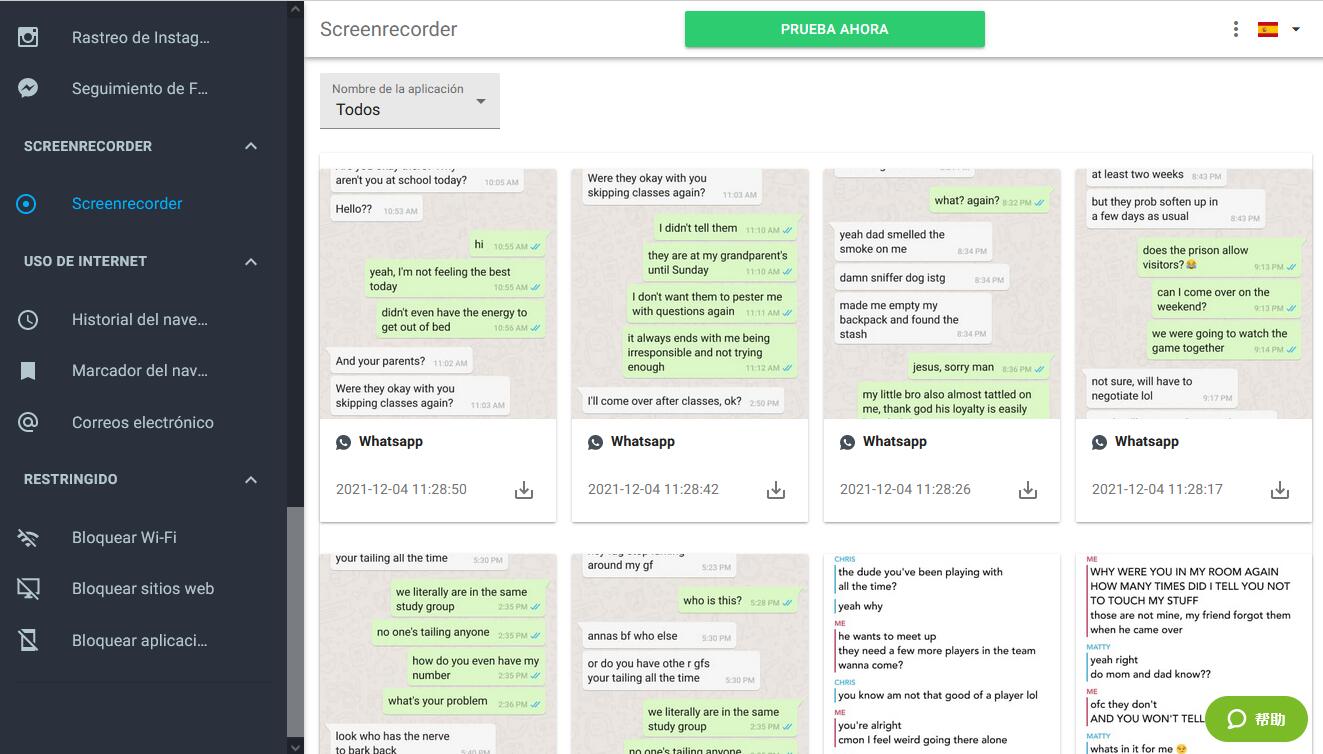

Utilizando las aplicaciones espías más populares – en la actualidad es fácil hackear las cuentas de redes sociales y de aplicaciones de mensajería, y esto funciona.

Puedes visualizar los mensajes enviados y recibidos a través de las redes sociales más populares y por medio de las aplicaciones de mensajería – mSpy puede hackear Instagram, Facebook o WhattsApp y su herramienta también permite monitorear Snapchat. Puedes utilizar mSpy para ver el historial de Snapchat de las personas – ¡incluso luego de que sus Snapchats hayan sido eliminados!

¡Consulta estos artículos para ver las guías de hackeo más detalladas!

Podrás rastrear el teléfono de tus hijos en tiempo real y obtener alertas en caso de que entren a (o salgan de) las “áreas restringidas configuradas”

También podrás controlar muchas otras funciones en el teléfono –por ejemplo podrás limitar algunas aplicaciones puntuales o sitios web, bloquear algunos números telefónicos o borrar datos – todo de manera remota (luego de la instalación)

La conclusión es que podrás obtener acceso a casi toda la actividad que se haya realizado con el teléfono o dispositivo hackeado. Desde monitorear mensajes de texto hasta el hackeo de Facebook – todo puede ser hecho fácilmente con estas aplicaciones.

¿Cómo hackear un Teléfono Celular sin tenerlo?

Si estás utilizando aplicaciones de software espía, la respuesta más probable es que esto no se puede hacer. Para la versión completa de software necesitarás instalar el programa físicamente en el celular o dispositivo objetivo. Luego de esto, el monitoreo y control se pueden hacer de forma remota utilizando el tablero online.

¿Se puede hackear un teléfono celular enviando un mensaje de texto? – es una pregunta frecuente, pero te recomendamos leer nuestro artículo en donde exponemos toda la verdad al respecto.

En primer lugar, deberás saber el ID de Apple del usuario y su password – y, en segundo término, el teléfono ya deberá estar configurado para guardar sus backups en iCloud. Si esto no estuviera seteado, entonces necesitarás acceder al teléfono para realizar la configuración inicial de los backups.

Esto nos lleva a la siguiente sección, en donde veremos algunos otros métodos para hackear teléfonos sin tenerlos a mano. Pero no te ilusiones demasiado – son métodos que no están disponibles para la mayoría de las personas, y además son bastante caros e ilegales. ¡Pero vamos a echarles un ojo solo para divertirnos un rato!

Contratar un Hacker de Teléfonos Profesional

Hemos visto crecer la cantidad de personas que ofrecen “hackear cualquier teléfono celular” sin tener acceso a este, cobrando una comisión… Es muy fácil, simplemente debes pagarle a tal o cual persona (en general son varios cientos de dólares). ¿Qué podría salir mal?

La mayoría son simples estafas y nosotros jamás las utilizamos, ni recomendamos a nadie usarlas. Esto también sería algo ilegal, no importan las circunstancias en que te encuentres ni cuan desesperado estés.

¿Pueden algunos hackers de teléfonos realmente hacer algo como esto? Sin lugar a dudas la respuesta es SI. Pero, si es que son genuinos y tienen las habilidades necesarias, serán realmente muy caros -piensa en varios miles de dólares- ¡y no harán publicidades!

Lo que hacen es realmente ilegal y tendrá consecuencias muy severas si son descubiertos, de modo que se cuidarán mucho para permanecer en el anonimato. Las formas de hackear los teléfonos podrá variar entre las técnicas que detallamos a continuación.

¿Cómo encontrar a un hacker de teléfonos?

La forma más común de hallar a alguien que ofrezca estos servicios será a través de un muy discreto (léase: sombrío) investigador privado. ¡No lo recomendamos para nada!

Hackeo de Android Cloak and Dagger (Capa y espada)

Quizá hayas leído en internet sobre el hackeo de Android llamado Cloak and Dagger. ¡Suena bastante pegadizo!

En esencia esto es un hackeo de teléfonos por medio de aplicaciones maliciosas. En resumen esta idea sostiene que podría haber hackers que crearon una aplicación con intenciones maliciosas, y que la habrían publicado en el Play Store de Google.

La víctima descarga la aplicación y esta obtendrá permisos en segundo plano de manera automática – permitiendo que ellos puedan acceder a tu teléfono. Esto otorgará varios permisos a la aplicación de forma automática- el permiso más importante será el de “Dibujar sobre otras aplicaciones”.

Entonces podrán hackear y obtener el control del dispositivo. En realidad creemos que no son muchos los que serán capaces de llegar hasta estos extremos, ¡solo para averiguar lo que su pareja está haciendo con su teléfono!

Es bastante sabido que el Play Store de Google ha sido bastante vulnerable últimamente y que se han descubierto varias aplicaciones sospechosas. Pero a su vez decimos que esto se está volviendo mucho más complejo.

El otro problema, siendo que esta es una forma práctica de hackear el teléfono de alguien, es que no es fácil lograr el objetivo. Porque se trata un método de hackeo -para hacer phishing- aleatorio. Nuevamente, no es una forma práctica para hackear el teléfono de la mayoría de las personas.

Hackeo usando Stingray o IMSI Catcher

Este método ha sido llamado de diversas maneras. Un IMSI Catcher (Identificador de Abonado celular Internacional) en ocasiones suele ser descripto como el método de las Torres Falsas, o por medio del nombre Stingray (La marca original del equipo utilizado para realizar el hackeo)

“IMSI Catcher” es el nombre genérico que se da a los dispositivos usados para realizar escuchas y rastrear a los abonados a la red de celular – ¡es decir, a tu teléfono! En un principio esto solamente era usado por las fuerzas de la ley, pero en la actualidad su uso se ha ampliado bastante entre criminales y/o investigadores privados.

Funcionan (de manera muy básica) simulando ser un torre genuina de celular e interceptando las señales que circulan alrededor. Puede entonces identificar a los teléfonos individuales y hackear sus datos – en ocasiones esto incluye escuchar y/o grabar sus llamadas o rastrear sus movimientos.

Las primeras versiones de estos equipos se vendieron por más de $50.000, pero ahora se menciona que su precio de base parte de los $1.500 – obviamente este es un rango de valores que permite un mayor abuso por parte de los criminales.

Las fuerzas de la ley han sufrido varias presiones en los últimos tiempos debido a los usos no regulados de estas herramientas, sin garantías, y que –presuntamente- han abusado de las leyes de privacidad.

Hackeo de celulares por medio de Wireless Snifer

Es otro método bastante popular entre los artículos sobre hackeo de telefonía celular publicados en la web, – ¿pero es una opción viable? El método wireless sniffer o wireless packet sniffer funciona de un modo bastante parecido al Stingray mencionado anteriormente.

Fue diseñado para interceptar las comunicaciones celulares entre dispositivos o entre diferentes redes. Originalmente fue utilizado para capturar redes comerciales y robar la información sensible. También se puede usar para rastrear las redes de Wi-Fi públicas, que son poco (o nada) seguras.

De nuevo nos preguntamos – ¿Qué tan práctico puede ser esto para la persona promedio? Realmente no vemos a muchas personas, con los recursos y habilidades necesarias, que sean capaces de llegar tan lejos, ¡solo para averiguar qué es lo que estás haciendo con tu teléfono!, ¿Crees que una persona celosa de su compañero/a recorrería todo este camino? Realmente dudamos mucho de eso.

Este tipo de hackeos definitivamente solo discurren en los dominios de un hacker profesional – ¡o de un criminal! El comercio por fin está tomando conciencia de este tipo de amenazas y está realizando importantes inversiones en seguridad y protección.

¿Vulnerabilidades SS7?

Es otro método que anda por ahí dando vueltas – solamente porque suena bastante astuto. Todo lo que debes saber es que se trata de un método vencido y que no podrá ser utilizado por nadie. ¿Un hacker podría usar este tipo de métodos? – Nuevamente decimos que no, porque en la actualidad existen mejores técnicas que esta.

Hackeo por parte de las fuerzas de seguridad

Frecuentemente recibimos consultas de personas que sospechan que están siendo vigiladas por la policía, o que creen que las agencias de inteligencia del gobierno las han hackeado. -¡En serio! – No sabemos qué tipo de respuesta esperan recibir de nosotros- Nos reusamos a avalar de cualquier manera este tipo de comentarios o cuestionamientos- ¡por nuestra propia seguridad legal!

Como mencionamos anteriormente, el uso de dispositivos Stingray por parte de las fuerzas de la ley en el pasado, ya ha sido bastante documentado. A no ser que hayas vivido debajo de una piedra durante los últimos años, estoy seguro de que ya habrás llegado a la conclusión de que los servicios de seguridad tienen la habilidad necesaria para hackear tu celular (vivas en donde vivas), sin que te enteres.

Han surgido muchísimos escándalos y filtraciones de parte de denunciantes. Si quieren espiar tus comunicaciones electrónicas pueden hacerlo y de hecho lo harán – esperamos que esto sea realizado dentro de las garantías legales, ¿pero quién puede saberlo?

Tienen el poder legal para solicitar todos tus datos almacenados por tu empresa de telefonía o prestadora de servicios – lo que les otorgará el acceso a toda la información sobre tus comunicaciones, incluyendo el rastreo del GPS. Por esto es que los criminales utilizan teléfonos provisorios desechables.

Una cosa sí es segura… Ellos no utilizarán mSpy ni Flexispy – ¡y en tu teléfono no encontrarás ningún tipo de señales o signos que delaten que has sido hackeado!

¿Qué hay sobre el escándalo con el hackeo de celulares en el Reino Unido?

Nos han preguntado sobre este tema en varias oportunidades, y lo mencionamos aquí porque nos parece algo tan interesante… como shockeante. Las personas suelen imaginarse que los hackers telefónicos son expertos tecnológicos geek realmente inteligentes, y que utilizan un software muy sofisticado. Cuando en realidad, en ciertas ocasiones es algo bastante básico.

Este escándalo explotó hace unos años atrás cuando se descubrió que algunos reporteros del News Internacional (un periódico que pertenece a un grupo británico) habían hackeado los teléfonos celulares de varias celebridades, y de otras personalidades. ¡Una de las víctimas más famosas fue el Príncipe Harry!

Esto derivó en un gran escándalo que incluyó consultas oficiales y graves juicios ante en la corte – algunas personas hasta debieron cumplieron penas de cárcel.

¿Cómo lograron hacer esto? Lograron hackear los usuarios de las casillas de mensajes de voz. ¿Sabes de ese sistema con el cual puedes llamar a tu propio número e ingresar tu clave para oír tus mensajes de voz?, ¡Bueno, aún hasta el día de hoy la mayoría de las personas ni siquiera pensó en cambiar la clave que viene por defecto!

Los investigadores simplemente llamaron a los teléfonos de estas celebridades, ingresaron la clave correcta, y pudieron escuchar los mensajes guardados en sus casillas de voz. Es algo no muy sofisticado, que a la vez resulta sumamente invasivo.

¿Podemos hackear un celular si solamente sabemos su número?

Oh sí, no encanta esta pregunta – las personas en realidad nos preguntan esto frecuentemente cómo algo normal. Aparentemente la gente cree que simplemente puedes colocar el número telefónico de alguien en una máquina, y que por arte de magia el tema quedará resuelto – ya habrás hackeado su teléfono.

Suena demasiado bueno para ser cierto… y realmente no lo es. Se trata de una estafa que circula hace mucho tiempo en internet. Si te encuentras con un sitio web que ofrezca esto, simplemente aléjate de él. Es algo completamente falso.

Entonces – ¿Cómo puedes proteger a tu teléfono celular para que no sea hackeado?

Tenemos una sección de seguridad completa en este sitio web, creada para que puedas averiguar si tu teléfono está siendo monitoreado y para que sepas cómo detenerlo.

Para los tipos de hackeo discutidos en este artículo, hay algunos pasos básicos que cualquiera puede dar para proteger sus dispositivos.

- Nunca permitas que nadie acceda libremente a tu teléfono

- Usa una Buena aplicación para bloquear teléfonos

- Evita rootear o hacer un jailbreak en tu dispositivo

- Usa una buena aplicación de Antivirus

- Apaga el Bluetooth

- Preserva el Wi-fi de tu domicilio utilizando un password seguro

- En cualquier red de Wi-Fi pública, siempre utiliza una VPN (red virtual privada)

Algunas medidas de seguridad de sentido común pueden hacer mucho para evitar que alguien más pueda hackear tu celular. ¡Cuídate en las cosas simples y ruega poder evitar a los hackers avanzados en tecnología!

Así que ya lo sabes – es bastante fácil hackear el celular de alguien usando el software espía ampliamente disponible y de costo accesible. Pero esto también se puede hacer con mucha mayor sofisticación y con costos más elevados.

Aunque no debes preocuparte demasiado – la mayoría de los métodos de hackeo que leíste en la red en realidad no resultan prácticos para el común de las personas. Obviamente, un hacker sofisticado puede atacar tu teléfono – ¿Pero cuan probable es que esto suceda?

Cómo siempre– solamente te recomendamos que hagas esto de forma ética y legal. Las leyes de privacidad existen para protegernos a todos – Así que mantente seguro y dentro de lo legal.

Kiero espiar un teléfono